- スマートキーロックがハッカーの簡単なトリックで容易に破られる。

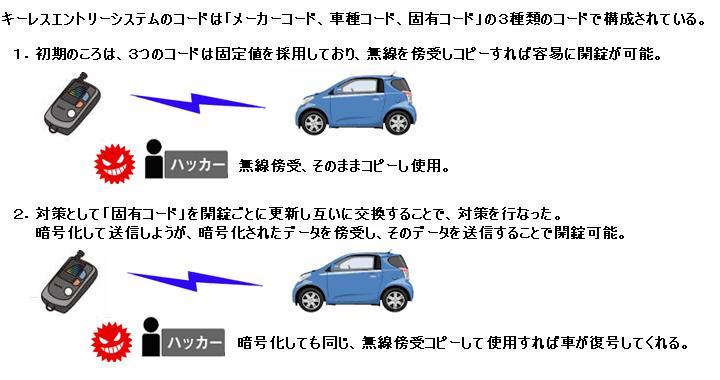

- 事情は車のキーレスエントリーシステムでも同じで、容易に破られた原因をキーレスエントリーシステムを例に図解すると。

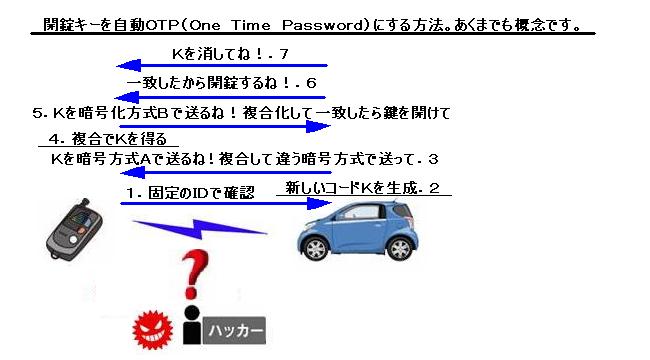

- ソリューションの提案。弊社の基本義技術である、自動OTP技術とVPN技術をキーレスエントリーシステムに応用。

- このように弊社の基本特許技術は情報セキュリティー分野以外にも応用可能です。

*ものがインターネットにつながることは非常に便利であるが、セキュリティー問題があることは公然の秘密とされている。

*今年のDEF CON(世界最大のハッカーの祭典)で、米国のスマートロックの16機種のうち、12機種でロックが破られてと報告されている。

*利便性を得ることの出来るスマートロックであるが、危険を伴うことを認識すべきである。

*インターネットがそうであったように、当初安全性を考慮されていない技術は多く、利便性と危険は隣り併せであると認識すべきであろう。

1.平文で開錠キーを送信し、しかも固定値なら無線を傍受してコピーすれば破られることは容易に想像できる。

2.また開錠キーを毎回変更し、暗号化して送っても同じようにコピーして車に送れば車は開錠キーに復号化して破ることが出来ます。

3.その他、スマートロックの事例では、開錠キーと全く関係のない1バイトのコードを暗号化して受信するとエラーモードになり、開錠状態になったそうです。明らかな設計ミスですが、善意のユーザーには試験のしようもありません。

*概念図は下記のようになります。

*暗号技術の基本ですが、本来鍵はどこかに記録されていると危険です。

*そこで、毎回の開錠の際に新しい開錠キーを生成して互いに確認することで安全性を担保する方法です。

*実際には図の中の暗号方式は弊社の独自暗号方式を使用して鍵”K”をVPNで送ります。

*ちょっと解り難いですが、如何に鍵の存在を隠蔽するかがポイントです。

*当然ながら、この方式はスマートフォンのBlueToothを使用した”スマートロック”にも応用可能です。

*また、実態の鍵を保管する”鍵保管庫”の開閉などにも有効です。

*サーバールームの入退室、学校の出欠管理などにも使えます。

*御興味ある方は色々考えてください。

- 無線LANのアクセスポイントの認証と暗号方式の解説をします。

- 少し矛盾を感じませんか?

- 弊社暗号技術でソリューションの提供。

- ちなみにFree_Wi-Fiは何故危険なのでしょうか?

*初期には”WEP:Wired Equivalent Privacy”と言う暗号方式が使用され、APと機器の一致を見て40bitの暗号鍵で暗号化して送信。現在では脆弱性が指摘され現在では使用されていません。

*WEPの弱点とされた、鍵の生成方式を改善したTKIPが登場しましたが、暗号方式がWEPと同じで、この方式も現在では使用されていません。

*そして現在使用されている方式が”WPA2-AES:Advanced Encryption Standard”ですが、鍵長さは128〜256bitを使用しています。

*1.ID/Pass wordの設定は同じ、お勧めは長いpasswordと大文字・小文字・数字の組み合わせ、webサービスのpass wordと同じで、盗み見られたら、成りすまし出来ますね。

2.AESは最近webサービスではよく見られるSSL常時接続に使用されている暗号方式です、現在では脆弱性の対策として鍵長さを2048bitにすることを推奨されています。

3.矛盾では無いのですが、AESはブロック暗号でWi-Fiのスピードパフォーマンスに影響を与えます。仕様書などwくぉ見ますと150M対応とか記載されてますが、実際はすうだのスピードが落ちます。これが良く指摘されている、”SSLのスピード問題”です。

*銀行業務・デパートのレジ等は聞きところによると頻繁に配置換えがあるようです。従って有線LANを設置しないで、無線LANで業務を行なうようです。何故なら配置換えが簡単だからです。

*でも危険ですよね、”ID/Pass word問題”・”SSLの鍵長さ問題”・”スピードの問題”、通信内容が傍受され・解析されている可能性があると言うことです。

*この3点問題を一挙に解決できたらすばらしいですね!、それが可能なのが弊社が保有する”自動OTP技術”と”8192bitの暗号鍵を使うVPN”技術です。

*しかもこのソリューションはソフトウエアによるソリューションですので、新たにハードウエアを開発する必要がないのです。

*いい所ずくめですが、弊社技術は色々応用が利きます。

*それはFree_Wi-Fiには認証とか暗号化して無線で送るような上記で解説した暗号技術をサポートしていない場合があり、通信内容が傍受され・解析されている可能性があるからです。

*こんな場合も弊社の”VPN”製品を導入していただくと安全性は担保で来ます。

- 皆さんの中には、家庭内にIPカメラを設置され手いる方が多いと思います。またPCのwebカメラも使用していなくてもふさぐことはしませんよね。如何に危険であるか色々レポートが出ていますので、解説します。

- 誰でも接続でき、常に盗聴や成りすましの危険にさらされてる監視カメラ。

- このように無防備なIPがいっぱい、特にIPcamは問題が大きいですね。

- そんな問題のソリューションも弊社の暗号技術が提供できます。

1.家庭内のIPカメラの用途は?

*最近ではペットブームで、外出中もペットの様子をみるという需要があるようです。

*子供の安全お為にベッドの様子を見る。

*家の外、中の安全を確かめる。

と言うような用途でしょうか?

*2015年のレポートですが、IPカメラの約3割りは丸見え状態である言うレポートです。店舗等に設置されているIPカメラの3割りが常に盗聴の危機にさらされているというレポートです。

*世界中の監視カメラの映像を集めてネット配信しているサイトが有るそうです。その数なんと28000台、無防備で閲覧自由状態だそうです。

*2016年9月の情報ですが、FBI局長のJames Comey氏が”個人用のノートPCのwebCamをテープでふさぐべきである”と発言、自身も実践しているとのこと。自分のプライバシーは自分で守るべきとの警告のようですが。

*極めつけは、闇のGoogleと呼ばれている団体”SHODAN”と言うアメリカの企業でしょうか?このサイトは世界中のIPを検索でき、恐ろしい記述が見られます。

The serch engine for

”The internet of things,Security,Bildings,Power Plants,the web.Webcams,Refregerators,etc”

:世界中のインターネットにつながるIPを検索してフリーで閲覧できるIPを検索できるそうです。

*”SHODAN”と言うキーワードで検索してみてください。冗談見たいな名前ですね!

*IPcamの場合、厳密なユーザー管理が可能で、解読もIDの成りすましもできませんので、御家族限定閲覧やグループ限定閲覧等の設定も可能で、安心と安全を提供できます。ドロボーさんもお手上げです

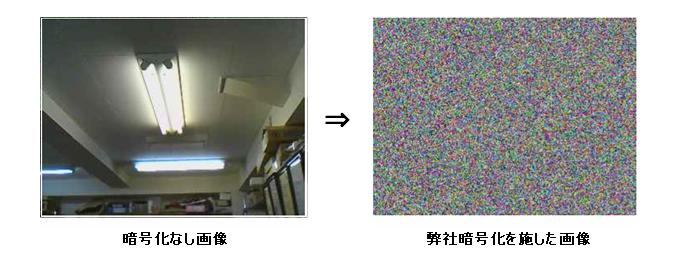

*ちなみの登録されていない場合は、成りすましも不可能ですが、仮にインターネット上でデータを搾取しても、下記のような映像になります。

*同じ様に、このソリューションはソフトウエアによるソリューションですので、新たにハードウエアを開発する必要がないのです。

- ものがインターネットにつながることは非常に便利であるが、セキュリティー問題があることは公然の秘密とされている。

- IPcamの項でも説明しましたように、”SHODAN”のようなサービスがあり危険と隣りあわせであることを認識する必要があります。

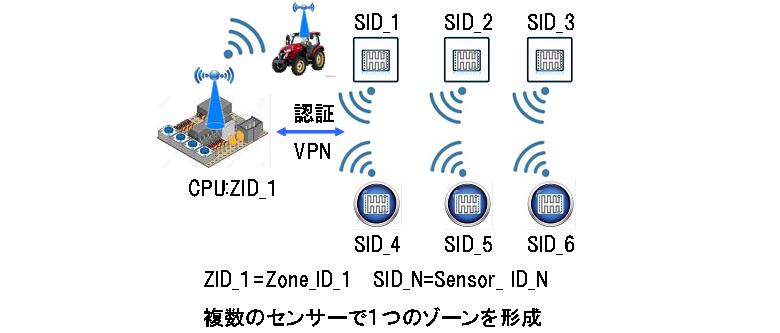

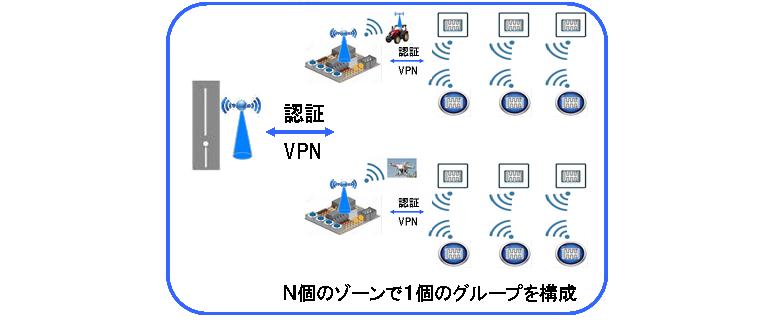

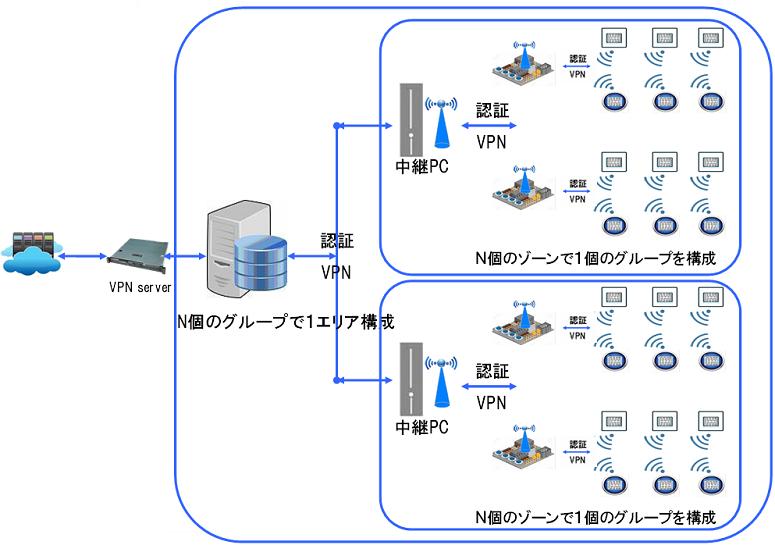

- センサーのデータは如何にしてサーバーまで到達するのかを図解してみました。(簡略図です)

- センサーから中継PC,エリアのPCを通じて、Cloudまでのデータの流れは上記のような構成になります。

- この重要な3つの要素を満たすのが弊社の暗号技術です。シームレスで高速で信頼性が高いと自負しています。

- かつ外部データを出力する終端に、弊社の”VPN server"を設置することで、IP及び機器のIDを隠蔽することが可能です。

*IoT(The internet of things)のデバイス数は、色々な調査会社が発表していますが、おおむね2020年には500億デバイスといわれています。もちろん、お使いになられている、スマートフォンやタブレットも含まれます。また上記で説明しました、IPCamやアクセスポイント、またセンサーもその一種です。

*世界中で室内の灯具、エアコン等とセンサーを組み合わせて、エネルギーを制御する動きは皆さん御存知だと思います

聞くところによると、一般の工場では、一日或いは二日工場が停止した等の情報を見た覚えがあります。工場のIoTに対する攻撃かも知れませんね。また”食物工場”、”野菜工場”と言う言葉を聴かれたことがあると思いますが遠隔コントロールも安全に行なわれることが重要になります。

*複数のセンサーを束ねるCPUボードまでを”ZONE”とします。この構成がいくつか集まって、下記のグループを形成するとします。

*最終的には、グループが何個か集まって、1個のエリアを構成するとします。

1.”センサーからCPUまで”、”CPUからそれ以降”は一般的に、暗号鍵の長さを変更しますThin(短い)&Rich(長い)。

2.またセンサーのデータから解析してフィードバックをし、何かも機器をコントロールする場合も、系全体が高速でなければなりません。

3.ましてやセンサーからのデータは重要であり、かつ機器へのコントロール情報もハッキング、改ざんされてはなりません。

- 海外では、プライバシーと情報セキュリティーの確実な保護のために、web技術を見直す研究が行われています。基本は”集中”から”分散”です。集中することにより、攻撃対象をしぼることも可能であり、かつ当局の閲覧を容易にしているというのが技術開発の根拠になっています。